|

|

Webalizer界面给我们提供了大量有用的元数据,包括“前40个访客IP”-我们能很清楚的知道是哪个攻击者访问了这个网站,并且这个界面还能为接下来的调查提供很多线索。很有趣,我们还发现了一些来源标头,这些标头指向了相同服务器上的一个路径:

图18-登录界面

在一个‘hacker secretaccess’门户中,我们似乎遇到了钓鱼平台的web界面。通过测试我们此前“破解的”“admin”凭据,我们获取到了:

图19-“Oyun Mangement System (OMS)”“Oyun”管理系统

现在,我们知道攻击者把这个系统命名为了“Oyun”,并且使用了Larry Page的照片作为管理员头像。这个界面上的其他部分还能允许读写phakeddb数据库,包括插入并编辑“projects”(目标)和内部聊天平台-“conversations”。

0x04 WOOLGERED—搬起石头砸自己的脚

凭借在woolen键盘记录器中硬编码的凭据,我们获取到了大量的woolger DAT文件(键盘记录日志),是世界各地的受害者上传的。

同样明显的是,同样的硬编码FTP凭据实际上是C&C Windows服务器上的管理员凭据,在这上面有C$和D$ NetBIOS/SMB管理员共享,可以通过WAN访问。

图20-如果你不想让研究人员获取你的CC服务器 上的管理员权限,你不应该把管理员凭据硬编码到你的木马中

在众多包含有窃取数据的键盘日志中,我们找到了一些令人震惊的发现:Rocket Kitten的攻击活动实际上感染了自己的工作站,似乎是“测试运行”了woolger。攻击者没有从C&C服务器上清除这些文件,由此可见,攻击者缺少OPSEC意识。

我们最感兴趣的还是‘Wool3n.H4t’自己的日志:

图21-测试成功

对于接下来在同一个日志文件中发现的东西,你感到惊讶吗?

图22-攻击者测试了自己的工具

是的,我们实际上刚刚发现Wool3n.H4T更换了自己打开的窗口,包括了一个‘CWoolger’项目的MicrosoftVisual Studio调试会话。

在另一个日志中,我们观察到了一个特定的程序会加载‘wsc.vbs’脚本,符合Trend Micro和其他厂商公布的报告。此时,毫无疑问,我们现在查看的就是木马作者的开发工作站。

图23-互斥量和线程-你最不应该担心的就是安全性

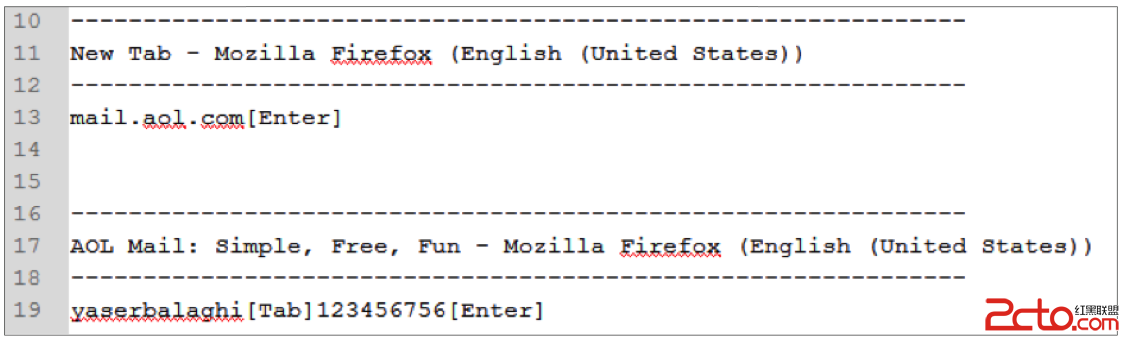

下一个日志告诉我们,攻击者想要测试他的工具能否准确地捕捉输入到Firefox HTTP认证窗口的凭据,因此,他输入了自己的C&C服务器…

图24

Wool3n.H4T的所有日志都是2014年10月获取的。

然后,我们就注意到了这个日志区段:

tu 25-‘AOLMail’已经缩小了范围

在Wool3n.H4T名称下的一条记录显示,一名用户使用用户名‘yaserbalaghi’登录了AOL邮箱。

这名用户是否是近期Trend Micro和ClearSky报告中指出的‘Yaser’呢? (‘D:\Yaser Logers\CWoolger’...) 能否解释Phakeddb对“ybsoft”的引用呢? 目前我还不清楚,我们还需要继续深入。

‘[email protected] (mailto:[email protected])’在伊斯兰立法年1389年(2010-2011)时, 在伊朗的一个程序员论坛(“Barname Nevis”)上通过一个C++线程给出了自己的技术回答:

这名yaserbalaghi用户还发了另外几个帖子,与多个编程教程视频存在关联,涉及到的主题有ASP.NET,AJAX,jQuery 和 SQL 注入,他要求用户都使用截屏软件。

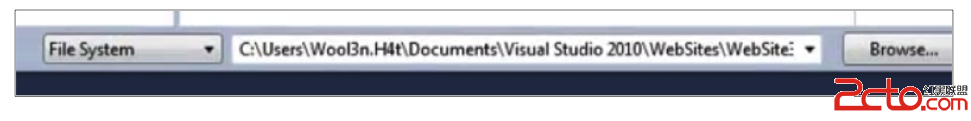

在仔细看完了这些视频后,我们发现了几处有意思的细节。首先,Yaser Balaghi是一名Microsoft Visual Studio 2010用户,很熟悉在‘Rocket Kitten’活动中使用的几个工具。

图26-Yaser Balaghi(Engineer Balaghi) 教程视频中的截图

图27-Engineer Balaghi主机名

通过进一步调查屏幕截图中的用户名和主机名,我们注意我们获取到的键盘记录实际上来自一台“受感染的计算机”,这台计算机上的用户就是“Engineer Balaghi”,这一点更加深了我们的猜测。但是,我们目前还无法确定;Yaser Balaghi可能就是一个很普通的名字,或者是与Wool3n.H4T和攻击者相关的某个人。

几分钟后,我们在SQLi教程视频中发现了一处OPSEC错误,这就是我们要找的关键证据:

图28-我们在看了一个小时的SQL注入教程后有了发现

Wool3n.H4t当场现行。在他犯的众多错误之一,他现在竟然在教程中登录了自己的秘密化名,如果他没有这样做的话,我们根本不会联系到他的真实身份。这些视频是在2014年2月拍摄的,早于 Rocket Kitten在年中实施的首次攻击。

我们看了一眼W00l3n.Hat的桌面,发现桌面上的攻击工具就是Rocket Kitten所使用的。

图29-Havij, Acunetix, Netsparker, SQLMap, wamp,那是一个正常的IDA许可吗?

随后凭借几个在线查询,我们获取到了很多结果,现在我们要像验证Yaser Balaghi一样,交叉验证Wool3n.H4T的身份。

EngineerYaser Balaghi不仅仅活跃在一些编程论坛上-他还有一个网站(www.eng-balaghi.com在2014年8月下线,仍然可以通过Wayback Machine访问)。在网站介绍中,他称自己是一名“程序员,分析师,顾问和讲师”,并且接受聘用。

图30-Yaser Balaghi的stackoverflow账户

如果所有这些还不够的话,我们还获取到了一份最新的简历,上面显示Balaghi的所在地是德黑兰:

图31-Yaser Balaghi的的简历(2013)

Balaghi毕业于伊斯兰阿萨德大学计算机软件专业,曾经担任“软件开发团队的技术总监和团队领导(Private)”和“安全与进攻主管(合法)(Private)”。随后,他又列出了曾经完成的项目,包括为一家“安全组织”开发和设计了一个“钓鱼攻击系统”。

应一家网络组织的要求,设计爆破软件

应一家网络组织的要求,设计钓鱼攻击系统

应一家网络组织的要求,设置文件装订软件

应一家网络组织的要求,设计一个用Python写的Windows木马

应一家网络组织的要求,完成大量的攻击项目

设置并执行了大量的软件项目,入侵工具和其他项目

图32-(原文和翻译)-我们不骗你

从这一部分中你能学到的一课是:如果你不想让人知道你为政府开发木马,就不要把这事写在你的简历上。

0x05 收线—分析钓鱼日志

据目前的报道,攻击者会向受害者发送邮件,拨打电话,并根据不同的受害者伪装成相应的身份。很显然,攻击者们会阅读相关的分析报告,并修改自己的战术。

有一份报告中曾写到,攻击者伪装成了一名ClearSjy的研究员,引用了最近的Rocket Kitten报告,附上了一个“检测软件”,而这个软件实际上是一个木马。这种策略很有意思,在社会工程课堂上值得一提。此时,我们要说一下,这份报告在发布时并没有提供任何检测或防御工具,只有Check Point的 Software Blade。如果你收到的报告中附上了一个可执行程序,那么这个程序很可能是一个恶意诱饵。

在另一个例子中,攻击者以一名受害者的身份发送了恶意附件。一名以色列的用户在接收到附件后,很怀疑邮件的来源,于是他回了一封邮件,问“这是你发的,还是伊朗人又控制了你的电脑?”攻击者回应道(绝对是希伯来语,不是用Google翻译的 ):“伊朗人再也无法返回我的电脑了!”

德黑兰操作中心可能已经对此进行了讨论,甚至在主餐厅中贴出了这份邮件。

由于先前的报告(阅读TrendMicro和ClearSky的近期报告)已经很好地确定了Rocket Kitten小组的行为特征,所以,我们主要是通过分析‘Oyun’系统的受害者数据库来获取新的见解。我们知道这个 数据库中包含有一份局部图,开始于2014年8月,一直到2015年8月。虽然,这些数据能成功关联到我们从其他服务器上收集的日志,但是我们无法查看包含有恶意附件的邮件(不同于用于窃取凭据的钓鱼链接),或任何描述攻击活动的完整web入侵日志。

从目标数据库的数量来看,这几个月以来,攻击行动很频繁 ,工作量也很大。这些日志中包括有访问IP的所属国家。我们通过分析,确定了下面的IP分布:

表1-钓鱼访客的国家分布

我们研究了访客数据,判断出有很多攻击者都访问这个网站并测试了网站的功能性。我们了解到攻击者使用了伊朗的地址,美国,德国,沙特阿拉伯和荷兰的VPN。这些数据必须要拦截,并纳入参考。

我们过滤掉了系统中大约25%的日志和15%的“测试运行”项目。下表就是根据每条有效项目创建的。

通过绘制出钓鱼日志图,我们可以观察其时间线:

表2-钓鱼日志和成功事件

我们通过研究这些数据,发现了下面几点有趣的地方:

平均来说,这个服务器上26%的钓鱼页面都成功地欺骗受害者输入了他们的凭据。这个结果已经相当高了,很可能就是长期和定制邮件的功劳。在2015年5月26日,出现了一次网站访问高峰,并没有取得多成功。在分析时,我们发现在几分钟内出现了3批访问,‘project_ids’也越来越高,并且没有提供任何数据,这些IP地址显示都来自以色列。我们可以忽略这些访问,因为这些访问都是来自研究人员的测试。我们尝试“爆破”这些钓鱼页面,紧接着就在6月发布了Clear Sky报告。似乎,攻击者在6月和7月关停了他们的平台(可能是由于报告的发布),并在8月时恢复了行动。我们发现有证据表明,这个数据库是从先前的一个服务器中移植过来的。

我们根据user_id对项目进行了分类,借此我们更了解了攻击者的任务分配;虽然我们的目标分析还远远无法得出结论,我们可以评估每名用户的作用和任务:

虽然,我们的了解有限,但是我们可以确定大量的攻击都是成功的-攻击者从世界各地的目标那里收集到了大量的机密信息。

0x06 后记

我们认为,在木马研究行业中,Rocket Kitten是一个非常有趣的研究案例,代表了我们在这两年中亲历的国家级攻击者趋势;现在,对于网络间谍活动,不仅仅是财力雄厚的组织会雇佣上千名的网络战士来破解超级计算机的密码或通过高级研究来感染你的硬盘固件。攻击者经常会通过更简单的方式来实现更有效的入侵,比如钓鱼和简单地定制木马。

在这种情况下,与先前报道的案例一样,政府机构会雇佣当地的黑客来攻击网站或实施针对性的间谍活动。因为这些人缺乏经验,所以往往会缺少行动安全意识,留下可以追踪的痕迹,从而暴露攻击来源和他们的真实身份(比如Yaser Balaghi, Mehdi Mahdavi等)。

虽然安全公司公布了报告,代码名称和文章,但是这个攻击小组仍然在继续发动攻击,并且只有一小部分被拦截了。

这里不得不重提一个行业问题,稍微修改一下现有的木马就能绕过目前的大部分防护解决方案。如何有效地阻止攻击者的行动需要分析努力。

我们会通过与CERT合作,继续帮助托管服务提供商。我们希望这些努力能取得成果,并且能帮助减少攻击基础设施。

附录A样本

所有的哈希都是MD5或SHA1

?

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

122

123

124

125

126

127

128

129

130

131

132

133

134

135

136

137

138

139

140

141

142

143

144

145

146

147

148

149

150

151

152

153

154

155

156

157

158

159

160

161

162

163

164

165

166

167

168

169

170

171

172

173

174

175

176

177

178

179

180

181

182

183

184

185

186

187

188

189

190

191

192

193

194

195

196

197

198

199

200

201

202

203

204

205

206

207

208

209

210

211

212

213

214

215

216

217

218

219

220

221

222

223

224

225

226

227

228

229

230

231

232

233

诱饵文档/Dropper

01c9cebbc39e273ac1f5af8b629a7327

08273c8a873c5925ae1563543af3715c

1685ba9dbdb0e136d68e0b1a80a969b5

177ef7faab3688572403730171ffb9c4

1ceca1757cb652ba7e5b0d45f2038955

266cfe755a0a66776df9fd8cd2fee1f1

271a5f526a638a9ae712e6a5a64f3106

2cb23916ca60a63a67d974f4ddeb2a11

393bd2fd420eecf2d4ca9d61df75ff0c

395461588e273fab5734db56fa18051b

48573a150562c57742230583456b4c02

4bf2218eb068385ca1bfff8d609c0104

50d3f1708293f40a2c0c1f151c2c426f

54ee31eb1eed79d4ddffd1423d5f5e28

55ff220e38556ff902528ac984fc72dc

5a009a0d0c5ecaac1407fb32ee1c8172

5af0cbc18c6f8ed4fd1a3f68961f5452

60f5bc820cf38e78b51e1e20fed290b5

61a808ce0b645c4824d79865be8888ed

85b79953bf2b33fb6118dc04e4c30910

8ed01ac79680d84c0ee7a5f027d8b86a

9fc345c25e6ab94bca2db6ee95d2c861

ac94ee83c91ca784a88ff26cf85e273a

aeb9d12ecbe73bfa91616ebacf24831b

c9ea312c35e9ac0809f1c76044929f2f

d0c3f4c9896d41a7c42737134ffb4c2e

d14b3e0b82e3b5d6b9cc69b098f8126d

e1a5b4ffc612270425d5d31f4c336aa9

f68a0a3784a7edfc60ad9333ec209cbf

f8547010eb4238f8fb76f4e8a756e36d

0482fc2e332918456b9c97d8a9590781095b2b53

0f4bf1d89d080ed318597754e6d3930f8eec49b0

1a999a131144afe8cb7316ebb842da4f38101ac5

2627cdc3324375e6f41f93597a352573e45c0f1e

2c3edde41e9386bafef248b71974659543a3d774

46a995df8d9918ca0793404110904479b6adcb9f

4711f063a0c67fb11c05efdb40424377799efafd

476489f75fed479f19bac02c79ce1befc62a6633

64ba130e627dd85c85d6534e769d239080e068dd

6571f2b9a0aea89f45899b256458da78ac51e6bb

788d881f3bb2c82e685a98d8f405f375c0ac2162

9579e65e3ae6f03ff7d362be05f9beca07a8b1b3

a9245de692c16f90747388c09e9d02c3ee34577e

ad6c9b003285e01fc6a02148917e95c780c7d751

ae18bb317909e16f765ba2e88c3d72d648db2798

b67572a18282e79974dc61fffb8ca3d0f4fca1b0

c485b0d59b28d37a1ac80380b0d7774bdb9d8248

c727b8c43943986a888a0428ae7161ff001bf603

e2728cabb35c210599e248d0da9791991e38eb41

e6964d467bd99e20bfef556d4ad663934407fd7b

ec692cf82aef16cf61574b5d15e5c5f8135df288

ed5615ffb5578f1adee66f571ec65a992c033a50

f51de6c25ff8e1d9783ed5ac13a53d1c0ea3ef33

f7f69c5ed94a03f6d57e9afd33c2627ff69205f2

Wrapper/Gholee

05523761ca296ec09afdf79477e5f18d

08e424ac42e6efa361eccefdf3c13b21

0b67ebed08f09c0584b92f4e94ced778

13039118daadbe87e337310403e64454

14f2e86f11114c083856c92095d79256

1b02ac8c0e1102faaee70f4026cad291

223feb91efbe265696f318fb7c89c3fd

3dd221b0ea6f863e086868b246a6a104

4215d029dd26c29ce3e0cab530979b19

48573a150562c57742230583456b4c02

4b0edcd1d2953c26b6fc4298e8bf9150

4cdc28ab6e426dc630638488743accfb

58bcfe673d21634616d898c3127bd1bc

60f5bc820cf38e78b51e1e20fed290b5

63558e2980d1c6aaf34beefb657866fe

8a45dfec98dd96c86d933d9c1d6ef296

8bd58db9c29c53197dd5d5f09704296e

916be1b609ed3dc80e5039a1d8102e82

a42cea20439789bd1d9a51d9063ae3e4

b7de8927998f3604762096125e114042

b884f67c247d3dd6c559372a8a31a898

b8fb83d76eb67cbeed0b54c02a68256b

c222199c9a7eb0d162d5e96955739447

d5517542b5f8dc2010933ee17a846569

da976a502a3afc4ba63611d47c625738

ee41e7c97f417b07177ea420afe510a1

f3c3ed556072209b60c3342ddefba0f9

f89a4d4ae5cca6d69a5256c96111e707

02b04563ef430797051aa13e48971d3490c80636

07a77f8b9f0fcc93504dfba2d7d9d26246e5878f

0b0cdf47363fd27bccbfba6d47b842e44a365723

0b880fb3414374dbbf582217ee0288a76c904e9b

22f6a61aa2d490b6a3bc36e93240d05b1e9b956a

25d3688763e33eac1428622411d6dda1ec13dd43

37ad0e426f4c423385f1609561422a947a956398

476489f75fed479f19bac02c79ce1befc62a6633

47b1c9caabe3ae681934a33cd6f3a1b311fd7f9f

53340f9a49bc21a9e7267173566f4640376147d9

58045d7a565f174df8efc0de98d6882675fbb07f

62172eee1a4591bde2658175dd5b8652d5aead2a

6e30d3ef2cd0856ff28adce4cc012853840f6440

729f9ce76f20822f48dac827c37024fe4ab8ff70

7ad0eb113bc575363a058f4bf21dbab8c8f7073a

7fef48e1303e40110798dfec929ad88f1ad4fbd8

8074ed48b99968f5d36a494cdeb9f80685beb0f5

86222ef166474e53f1eb6d7e6701713834e6fee7

c1edf6e3a271cf06030cc46cbd90074488c05564

c6db3e7e723f20ed3bcf4c53fc4748e9591f4c40

cabdfe7e9920aeaa5eaca7f5415d97f564cdec11

ce03790d1df81165d092e89a077c495b75a14013

e6964d467bd99e20bfef556d4ad663934407fd7b

e8dbcde49c7f760165ebb0cb3452e4f1c24981f5

efd1c6a926095d36108177045db9ad21df926a6e

fa5b587ceb5d17f26fe580aca6c02ff2e20ad3c4

fd8793ce4ca23988562794b098b9ed20754f8a90

fe3436294f302a93fbac389291dd20b41b038cba

ffead364ae7a692afec91740d24649396e0fa981

FireMalv凭据窃取器

0b0e2c4789b895e8ac44b6ada284aec1

29d93b156bcfbcecf79c5ba389094796a1ba76ee

Woolen-Keylogger

0a22232c1d5add9d7aabdf630b6ed5af

0e2dc1cb6bda45d68ee9c751e37df73b

1a2b18cb40d82dc279eb2ef923c3abd0

1f7688653c272d5205f9070c2541a68c

3c6c1722acfb70bfa4453b69e99c98bb

662d094799e9c7108f35c00eb894205f

b4790618672197cab31681994bbc10a4

c72dce99e892bbf2537f5285a01985c0

f7e093d721d2616ecb9067934a615f70

f898eef9dfa04820bb2f798e063645a7

f9b235067b1c607b5b26896d465b6665

29968b0c4157f226761073333ff2e82b588ddf8e

5d334e0cb4ff58859e91f9e7f1c451ffdc7544c3

8e1bd64acd8bbe819ac60650eb1fa4f501d330ec

a42f1ad2360833baedd2d5f59354c4fc3820c475

a65b39d3919f15649106a039469013479a31ba4b

b9842058c88170cc45183aaaae4206c74e6c7351

c8096078f0f6c3fbb6d82c5b00211802168f9cba

d5b2b30fe2d4759c199e3659d561a50f88a7fb2e

db2b8f49b4e76c2f538a3a6b222c35547c802cef

eeb67e663b2fa980c6b228fc2e04304c8992401d

faf0fe422259d36494a0b2c9ccefe40dee978f31

MPK

014bf8a588f614883d3d8b96024cd278

5c66b560f70c0b756bfc840b871864ce

d1b526770abb441d771f4681872d2fcb

eb6a21585899e702fc23b290d449af846123845f

f2ed8cd0154ae4d6ecf52a0bcf5fa80c7095dcd2

f710bd9ea40fd94c06d704c00e16a5941544378f

网络流量

Wrapper/Gholee

HTTP/HTTPS [80/443]

index\.php\?c=\w+&r=\d+

Woolger

FTP [21] to 107.6.181.116, 107.6.172.54, 5.145.151.6

MPK

raw [8900,8899,8987,9090,1993] -

\/\/\[mpk\]\\\d{4} example: //[mpk]\2012 \/\/\[smpk\]}\\\d{4} example: //[smpk]}1992

域名

account.login.gfimail.us

accounts.google.uk.to

account-user.com

drive-google.co

drives-google.co

gfimail.us

gmail-member.us.to

google-setting.com

google-verify.com

login.miicrosoftonline.us.to

login.office365.uk.to

logins-verify.com

login-users.com

mail.mail2.mod.gov.af.mail.al

mail-verify.com

my.idc.ac.il.my.to

outlook.profile.com.hmail.us

outlook.tau.ac.il.mail.al

owa.inss.mises.org.il

owas.haifa.ac.il.info.gf

owas.haifa.us.to

profile.gmail.us.to

profile.google.uk.to

profiles.faceboek.in

profiles.googel.com.inc.gs

profiles.googlemembers.com.home.kg

profiles-google.uk.to

qooqle.co

secure.www.cfr.us.to

service-logins.com

signin-users.com

signin-verify.com

signs-service.com

verification.google-it.info

video.qooqle.co

webmail.tau.ac.il.us.to

webmail.technion.ac.il.us.to

yahoo-profiles.uk.to

youtube.com.now.im

IP地址

[107.6.181.96-127]

[107.6.172.50-62]

[107.6.154.224-231]

107.6.181.116

107.6.172.54

107.6.172.55

107.6.181.114

107.6.172.51

107.6.172.53

107.6.181.100

107.6.172.52

107.6.154.230

5.39.223.227

31.192.105.10

[5.145.151.1-7]

5.145.151.6

[84.11.146.52-63]

84.11.146.55

84.11.146.62

84.11.146.61

[109.169.22.69-72]

[109.169.61.4-8]

109.169.61.8

109.169.22.69

109.169.22.71

109.169.22.72

162.223.90.148

162.223.91.226

162.222.194.51

212.118.118.100

附录B-MPK技术介绍

攻击者似乎把这个木马命名为了‘MPK’,可能是根据wool3n.h4t名下的伊朗博客网站“Masoud_PK”起的名。

安装

木马会把自己添加到“explorer”项目下的autorun:

?

1

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunHKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

木马中包含一个Visual Basic脚本(‘tmp.vbs’),这个脚本会首先尝试把木马的可执行程序复制到目标位置:

?

1

2

3

4

5

6

7

8

9

10

11

12

13

Sub CopyFile(SourceFile, DestinationFile)

Set fso = CreateObject("ing.FileSystemObject") Dim wasReadOnly

wasReadOnly = False

If fso.FileExists(DestinationFile) Then

If fso.GetFile(DestinationFile).Attributes And 1 Then fso.GetFile(DestinationFile).Attributes = fso.GetFile(DestinationFile).Attributes - 1 wasReadOnly = True

End If

fso.DeleteFile DestinationFile, True End If

fso.CopyFile SourceFile, DestinationFile, True

If wasReadOnly Then

fso.GetFile(DestinationFile).Attributes = fso.GetFile(DestinationFile).Attributes + 1

End If

Set fso = Nothing End Sub

copyme = W.Arguments.Item(0) copyto = W.Arguments.Item(1) CopyFile copyme,copyto,0

另外,木马还会执行下面的W,这个脚本会在9s后启动木马。

?

1

W.Sleep 9000CreateObject("W.Shell").Run "iexplorer.exe [1]"

主要操作

从本质上看,这个木马是一个RAT木马(远程访问木马)。木马可以实现的功能有键盘记录,嗅探TCP和UDP流量,获取屏幕截图,并作为一个远程命令shell。

此外,这个木马还能收集关于目标系统的信息,比如文件枚举,磁盘,服务,进程信息,并且还能把文件发送到CC服务器。

木马还可以提取一些不太重要但是很敏感的信息:

主显示器的分辨率是否具有管理员权限处理器信息主机名信息Windows版本Service Pack 版本目标系统上安装的内存容量网络适配器和网络配置信息TCP 连接表

必须创建下面的互斥量:

?

1

[2]opened

然后,木马会检查下面的互斥量是否存在:

?

1

MyApp1.0

如果存在,木马就会退出,这样每次只能运行一个木马实例,然后会继续主要的操作。

Keylogger

Keylogger 会把键盘输入储存到下面的文件中:

?

1

%TEMP%\log%d.txt

下面是一个简单的键盘日志输出:

?

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

(((((((Hello new File)))))))))

+++++++++++++

Window=VMwareAcceleratedAMDPCNet Adapter (Microsoft's Packet Scheduler) : Capturing - Wireshark

+++++++++++++ [UP][DOWN][DOWN][UP][UP][DOWN][UP][DOWN][DOWN][UP][UP][DOWN][DOWN][DOWN][UP][UP][UP][UP] [DOWN][DOWN][DOWN][DOWN]r

+++++++++++++

Window= Run

+++++++++++++

cmd[ENTER]

+++++++++++++

Window= C:\WINDOWS\system32\cmd.exe +++++++++++++

notepad[ENTER]

+++++++++++++

Window= VMware Accelerated AMD PCNet Adapter (Microsoft's Packet Scheduler) : Capturing - Wireshark

+++++++++++++

[DOWN][UP]

+++++++++++++

Window= Untitled - Notepad

+++++++++++++

test test test

+++++++++++++

随后,这个文件会被发送到远程的CC服务器。

如果木马检测到打开的“Gmail”, “Yahoo” 或“Outlook”窗口,木马就会进行特殊的处理,这样攻击者就能识别最优价值的数据。下面的字符串会附到输出文件中:

?

1

\r/////////////\r\nMail Find

捕捉Webcam

木马可能会捕捉Webcam中的照片。首先,文件会储存成test.bmp,随后转换成JPEG并保存成Cam.jpg,最后发送给CC服务器。

TCP 连接表

木马会使用GetTcpTable API收集与当前TCP连接相关的可用元数据,并把获取到的数据整理成某种格式,发送给CC服务器。

截图

木马可能会获取截图。截图使用的文件名是Screeny.jpeg。

远程Shell (活动的命令执行)

木马会创建下面的进程作为一个活动的命令窗口:

?

1

cmd.exe /c cmd.exe

这个进程的输出和输入都是通过远程CC服务器的管道连接和重定向的,允许攻击者输入命令来控制受害者的计算机。首先发送给服务器的是下面的内容:

?

1

Welcome To mpkshell Command Line (This Message Send From Server)

流量监控

木马可能会嗅探机器上的所有TCP和UDP流量。这是通过使用RAW socket实现的。下面的状态字符串会发送到CC服务器:

?

1

2

3

4

5

6

7

8

9

Initializing Winsock 2.2...

Creating RAW socket...

Configuring socket for packet interception Starting the sniffing process...

UDP Packet Information:

Source IP: %s DESTINATION IP: %s SOURCE PORT: %d DESTINATION PORT: %d PACKET DATA:

#############################################################

TCP Packet Information:

Source IP: %s DESTINATION IP: %s SOURCE PORT: %d DESTINATION PORT: %d

#############################################################

如果当前用户权限不能执行这个操作,就会出现下面的错误:

?

1

the processs is not admin try after restart to while mpkProcess To Admin...

文件提取

木马可以向远程CC服务器发送任何数据。木马还能枚举系统上的所有文件,并查找攻击者指定的文件。

在文件提取时,木马会检查文件的大小。这样是为了发送4Kb“区块”的文件,每个区块框架的大小都是0x1014h字节。

在上传任何文件到CC服务器之前,木马会报告文件的大小:

?

1

length: %d

在发送了每个区块后,木马会报告当前的传输状态:

?

1

%d Bytes / %d Bytes

当传输结束后,木马会使用下面的字符串报告传输结束:

?

1

Completed: %d Bytes Downloaded.

如果有任何问题,就会报告这个字符串:

?

1

Failed to open %s, %s not found.

通讯协议

木马会使用IP协议上的原始socket(IPPROTO_IP标记),有效地实现其自己的协议来进行数据传输。

可执行程序自己的“文件版本信息”会被解析,用于获取服务器的IP,编码到“Company”值:

这个数据中包含有硬编码的IP地址和CC服务器的端口。在这个样本中是:

?

1

83.170.33.67:9090

木马会连接到这个IP,并定期发送‘keep-alive’信息,包含这6个字节:

?

1

123456

文件提取数据包有0x1014h个字节。前两个字节指示了需要提取的文件类型:

?

1

2

3

4

5

6

7

8

9

10

0811h—logs(initialpacket)

0810h—logs(subsequentpackets)

080Fh—logs(finalpacket)

0BCDh—webcamimages(initialpacket)

0BCFh—webcamimages(subsequentpackets)

0BCEh—webcamimages(finalpacket)

0803h—screenshots(initialpacket)

0805h—screenshots(subsequentpackets)

0804h—screenshots(finalpacket)

13C2h—errorwithfile

文件名称位于第一个数据包的偏移0x08h。接下来的数据包只会包含文件内容。

来源链接: http://mt.sohu.com/20151127/n428436664.shtml |

|